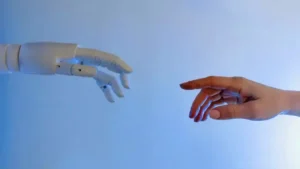

IA como Caballo de Troya: Cómo los Hackers usan los Asistentes de Inteligencia Artificial para el Control de Malware

La inteligencia artificial se ha integrado tanto en nuestro flujo de trabajo que ya confiamos en ella de forma casi automática. Sin embargo, esa misma confianza es la que los ciberdelincuentes están empezando a explotar. Check Point Research ha revelado recientemente una técnica alarmante: el uso de asistentes de IA con capacidad de navegación web como servidores encubiertos de Comando y Control (C2).

¿Qué es un Servidor C2 y por qué la IA lo cambia todo?

En un ciberataque tradicional, el malware instalado en una víctima debe comunicarse directamente con un servidor controlado por el atacante para recibir órdenes o enviar datos robados. Este tráfico suele ser detectado por los sistemas de seguridad al ser «sospechoso».

La nueva técnica cambia las reglas del juego:

- Intermediario Invisible: El malware no contacta al atacante, sino que interactúa con un asistente de IA legítimo.

- Tráfico Camuflado: Al utilizar servicios de IA corporativos, la comunicación maliciosa se mezcla perfectamente con la actividad normal de la empresa.

- Abuso de Funciones Nativas: Se aprovechan herramientas comunes, como la capacidad de la IA para acceder y resumir URLs específicas.

«La plataforma de IA se convierte en el servidor de control efectivo para la víctima… permitiendo ocultar toda la comunicación maliciosa dentro de consultas que parecen interacciones cotidianas», explica Manuel Rodríguez, de Check Point Software.

El Flujo del Ataque: Del Malware a la IA

Según la investigación, el proceso de infiltración y control sigue un esquema de cuatro pasos que evade la detección tradicional:

- Consulta Inicial: El malware envía una solicitud al asistente de IA pidiendo «navegar» o «resumir» una URL específica.+1

- Exfiltración de Datos: Esa URL contiene, de forma oculta, los datos robados de la víctima (ej.

www.c2.com/?exfil_data=[datos_usuario]). - Respuesta del Atacante: El servidor del atacante recibe la petición de la IA y responde con datos que contienen nuevas instrucciones para el malware.

- Ejecución: El asistente de IA entrega la información al malware, completando el ciclo de comando sin haber establecido nunca una conexión directa atacante-víctima.

Lo más preocupante es que este abuso puede ejecutarse sin necesidad de claves API o cuentas autenticadas, lo que dificulta enormemente su bloqueo.

La Evolución: Malware Impulsado por IA

Este descubrimiento no solo cambia el canal de comunicación, sino la naturaleza misma de las amenazas. Estamos pasando de programas con instrucciones fijas a un malware adaptativo:

| Característica | Impacto del Uso de IA |

| Toma de decisiones | El malware consulta a la IA para decidir su siguiente paso basándose en el entorno. |

| Priorización | La IA ayuda a determinar si un sistema infectado es un objetivo de alto valor o si debe «dormir» para no ser detectado. |

| Evolución dinámica | Las campañas pueden ajustarse a diferentes víctimas sin cambiar una sola línea de código original. |

¿Cómo protegerse ante esta nueva frontera?

Aunque gigantes como Microsoft ya han tomado medidas para mitigar este comportamiento en herramientas como Copilot, el riesgo persiste en cualquier servicio de IA con acceso a la web.

Recomendaciones clave para empresas:

- Monitorización Crítica: Tratar los dominios de IA como puntos de salida de datos (egress) de alto valor.

- Análisis de Patrones: Buscar comportamientos automatizados en el uso de chats de IA que se alejen del uso humano normal.

- Seguridad Especializada: Utilizar soluciones como Check Point AI Security que inspeccionan este tráfico específico para bloquear canales de control críticos.

A medida que la IA se vuelve más capaz, la superficie de ataque se expande. La clave no es dejar de usar estas herramientas, sino dejar de confiar implícitamente en el tráfico que generan.