¿Usas Anydesk? Hackers lo están usando para robar datos

Sophos, lÃder global en soluciones de seguridad innovadoras para combatir ciberataques, revela hoy información sobre un nuevo grupo de ransomware denominado Mad Liberator en su publicación «No se enoje, sea sabio». Este grupo emergió en julio de 2024 y emplea tácticas poco convencionales de ingenierÃa social para acceder a los entornos de sus vÃctimas.

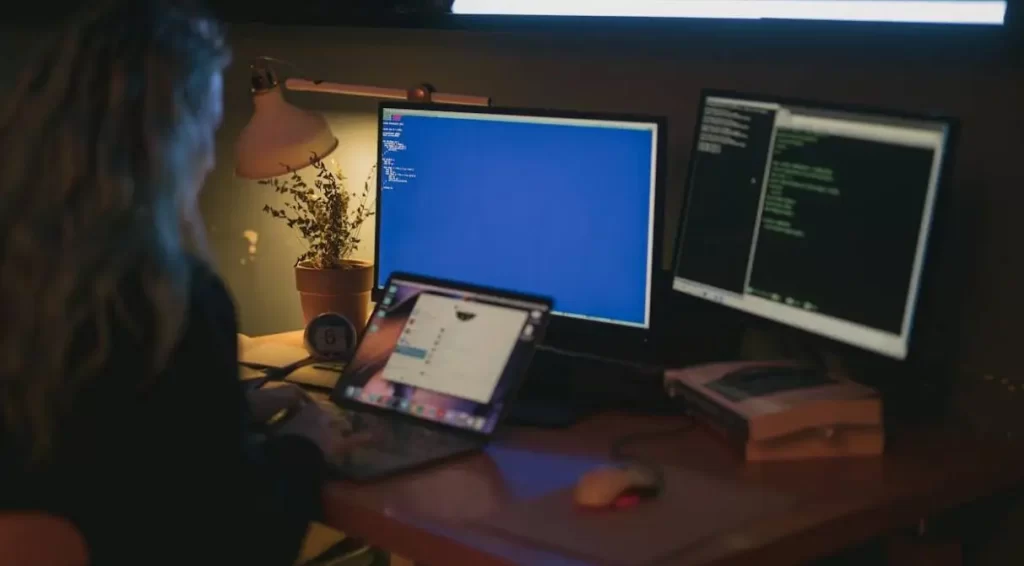

Según una investigación reciente del equipo de respuesta a incidentes X-Ops de Sophos, Mad Liberator ataca utilizando herramientas de acceso remoto como Anydesk, que están instaladas en terminales y servidores, para pedir acceso y tomar control de los dispositivos. Anydesk es una herramienta utilizada para el control y acceso remoto a computadoras para soporte técnico, trabajo a distancia o colaboración en proyectos, aunque cualquier software de acceso remoto podrÃa ser adecuado para los fines de este grupo criminal.

Lo que distingue a esta estrategia es que los investigadores de Sophos X-Ops no hallaron evidencia de comunicación previa entre el atacante y la vÃctima antes de que esta última recibiera una solicitud de conexión no deseada de Anydesk.

Una vez que el atacante envÃa una solicitud de conexión de Anydesk:

- Las vÃctimas reciben una ventana emergente que les pide que autoricen la conexión. Para los usuarios cuyas organizaciones utilizan Anydesk, esto puede no parecer inusual

- Una vez que se establece una conexión, el atacante transfiere un binario al dispositivo de la vÃctima. Este archivo muestra una pantalla que imita una actualización de Windows; mientras tanto, el atacante deshabilita la entrada del teclado y el mouse del usuario, lo que lo hace inconsciente (y no puede detener) de la actividad El atacante está actuando en segundo plano

- Luego, el atacante accede a la cuenta OneDrive de la vÃctima y utiliza la función Anydesk FileTransfer para robar y exfiltrar archivos de la empresa, antes de buscar otros dispositivos en la misma subred que puedan ser explotados

- Si bien la vÃctima no es consciente de esta operación en segundo plano, el atacante comparte numerosas notas de rescate en las que anuncia que los datos han sido robados y cómo pagar el rescate para evitar la divulgación de los archivos robados

¿Qué hacer para protegerse?

Para evitar convertirse en una vÃctima del grupo de ciberatacantes Mad Liberator u otros ataques similares, Sophos recomienda seguir estos pasos:

- DesconfÃe de solicitudes de acceso remoto no solicitadas: no acepte conexiones de herramientas como Anydesk si no ha sido programada previamente.

- Revise las polÃticas de seguridad de su organización: asegúrese de que solo personal autorizado pueda acceder a herramientas de acceso remoto.

- Mantenga su software actualizado: las actualizaciones regulares pueden cerrar brechas de seguridad que los atacantes podrÃan explotar.

- Utilice soluciones de seguridad avanzadas: herramientas como las que ofrece Sophos pueden detectar y neutralizar amenazas antes de que causen daño.