El Escenario de Amenazas de Abril 2025: Cuando el Malware Básico Adopta Tácticas Sofisticadas

En el complejo tablero de la ciberseguridad, cada mes trae consigo nuevas estrategias y desafíos. El Índice Global de Amenazas de abril de 2025, publicado por Check Point Research, la división de Inteligencia de Amenazas de Check Point Software Technologies Ltd., nos ofrece una mirada sobria a lo que se está moviendo en el mundo digital. El panorama, hay que decirlo, revela una creciente sofisticación de los ataques. Parece que incluso el malware más conocido está adoptando tácticas que antes parecían reservadas para actores patrocinados por estados.

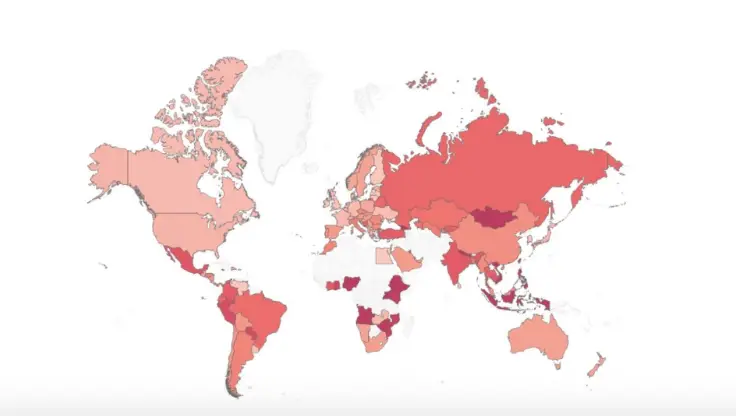

A nivel global, FakeUpdates se posicionó como el malware más prevalente en abril, afectando al 6% de las empresas en todo el mundo. Le siguen de cerca Remcos y AgentTesla. Aquí en Colombia, la situación no es muy diferente, aunque los tres malware más peligrosos identificados fueron Remcos, FakeUpdates y AsyncRat.

Los investigadores de Check Point descubrieron algo preocupante este mes: una sofisticada campaña de malware que opera en múltiples etapas. Esta historia, a menudo, comienza con correos electrónicos de phishing disfrazados de confirmaciones de pedidos. Tristemente, inducen a las víctimas a abrir un archivo malicioso en formato 7-Zip. Este archivo, en su interior, contiene un script codificado que lanza otro script, esta vez de PowerShell, el cual finalmente inyecta el malware en procesos legítimos de Windows, como RegAsm.exe o RegSvcs.exe. Esto, sin duda, aumenta significativamente su capacidad para permanecer oculto y evadir la detección.

Manuel Rodríguez, Gerente de Ingeniería de Seguridad en NOLA para Check Point Software, lo resume bien: «Esta última campaña ejemplifica la creciente complejidad de las ciberamenazas. Los atacantes están superponiendo scripts codificados, procesos legítimos y cadenas de ejecución oscuras para mantenerse indetectables». Es un cambio notable. Herramientas que antes considerábamos de «bajo nivel» y que se vendían abiertamente a bajo costo, como AgentTesla y Remcos, ahora se están integrando en cadenas de entrega complejas, imitando tácticas de actores patrocinados por estados. Esto, sin duda, difumina la línea entre las amenazas motivadas por fines financieros y aquellas con objetivos políticos.

El Top de Amenazas en Colombia (Abril 2025)

Las cifras son un recordatorio de que estas amenazas son muy activas en nuestro entorno:

- Remcos: Este Troyano de Acceso Remoto (RAT), que apareció por primera vez en 2016, impactó a un 16.35% de las empresas en Colombia en abril. Se distribuye a través de documentos maliciosos en correos electrónicos y está diseñado para eludir la seguridad de Windows.

- FakeUpdates (también conocido como SocGholish): Un downloader de malware descubierto inicialmente en 2018. Se propaga mediante descargas no autorizadas desde sitios web comprometidos, engañando a los usuarios para que instalen una falsa actualización del navegador. Este malware, asociado con el grupo ruso Evil Corp, atacó al 7.86% de las empresas en Colombia en abril.

- AsyncRat: Otro Troyano de Acceso Remoto (RAT) dirigido a sistemas Windows, identificado por primera vez en 2019. Extrae información del sistema, descarga complementos, captura pantallas y se distribuye comúnmente a través de campañas de phishing para el robo de datos y la toma de control de sistemas. En abril, afectó al 6.29% de las empresas en Colombia.

Más Allá de los Equipos: Amenazas Móviles y Ransomware

El panorama no se limita a las computadoras de escritorio. En el ámbito móvil, Anubis ocupó el primer puesto como el malware para móviles más extendido en abril, seguido de AhMyth e Hydra. Anubis es un troyano bancario versátil que ha evolucionado para incluir funciones avanzadas como eludir la autenticación multifactor (MFA) interceptando contraseñas de un solo uso (OTP) por SMS. AhMyth e Hydra también son troyanos bancarios y de acceso remoto que se camuflan en aplicaciones legítimas para robar credenciales y datos sensibles.

En cuanto a los grupos de ransomware, Akira fue el más prevalente en abril, responsable del 11% de los ataques publicados. Le siguieron SatanLock y Qilin, ambos con un 10%. Estos grupos utilizan diversas técnicas, desde el cifrado de datos hasta la extorsión, y a menudo se distribuyen a través de adjuntos de correo infectados o vulnerabilidades en VPNs.

Los sectores más atacados a nivel mundial en abril fueron Educación, Gobierno/Militar y Telecomunicaciones, lo que sugiere un enfoque continuo en sectores con defensas que, quizás, puedan ser más vulnerables.

Los datos de abril nos dejan una clara conclusión: estamos viendo un aumento en el uso de campañas de malware sigilosas y en múltiples etapas. Las empresas deben priorizar estrategias de seguridad proactivas y en capas para mantenerse por delante de estos ataques en constante evolución. Es un recordatorio constante de que la vigilancia y la inversión en ciberseguridad son más vitales que nunca.