Nueva campaña de phishing usa Meta Business Suite para atacar a pymes en todo el mundo

Una nueva y sofisticada campaña de phishing está poniendo en jaque la seguridad de miles de pequeñas y medianas empresas (pymes) en Estados Unidos, Europa, Canadá y Australia. Investigadores de Check Point descubrieron que los atacantes están explotando las funciones legítimas de Meta Business Suite y el dominio oficial facebookmail.com para enviar correos falsos que imitan notificaciones de Facebook, engañando incluso a los sistemas de seguridad más avanzados.

Con más de 5.400 millones de usuarios activos según Statista, Facebook sigue siendo un pilar del marketing digital para las pymes. Pero precisamente ese alcance y la confianza en su marca la han convertido en un blanco perfecto para los ciberdelincuentes.

🕵️♀️ Cómo operan los atacantes

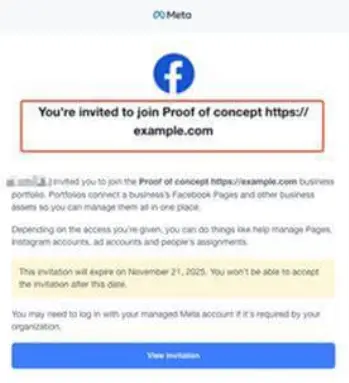

El ataque comienza cuando los ciberdelincuentes crean páginas falsas de empresas en Facebook, replicando logos y elementos visuales de Meta. Luego, utilizan la función “Invitación de Empresa” —una herramienta legítima dentro de Facebook Business Suite— para enviar correos electrónicos fraudulentos.

Lo más alarmante es que estos mensajes se originan en el dominio real facebookmail.com, el mismo que Facebook utiliza para sus comunicaciones auténticas. Esto hace que los filtros de seguridad y los usuarios confíen en su legitimidad.

Los mensajes incluyen asuntos diseñados para generar urgencia, tales como:

- “⚠️ Acción requerida: estás invitado a unirte al programa de crédito publicitario gratuito.”

- “📢 Invitación a socio de Meta Agency.”

- “🔒 Se requiere verificación de cuenta.”

Al hacer clic en los enlaces incluidos, las víctimas son redirigidas a sitios web falsos alojados en dominios como vercel.app, creados para robar credenciales de inicio de sesión y otra información confidencial.

💣 Una campaña a gran escala

Según datos de Check Point, se enviaron más de 40.000 correos electrónicos de phishing a más de 5.000 organizaciones. Aunque la mayoría recibió menos de 300 mensajes, una sola empresa fue atacada con más de 4.200.

Los sectores más afectados incluyen automoción, educación, inmobiliario, hostelería y finanzas, todos altamente dependientes de la publicidad en Facebook.

La repetición de plantillas y estructuras en los correos sugiere una campaña automatizada, diseñada para lograr el máximo alcance y no un ataque selectivo.

🔍 Por qué esta amenaza es diferente

Esta campaña representa un nuevo nivel de sofisticación por tres motivos clave:

- Explotación de plataformas legítimas: Los atacantes ya no necesitan falsificar dominios. Ahora se esconden tras las funciones oficiales de Facebook, ganando credibilidad inmediata.

- Evasión de defensas tradicionales: Los filtros antiphishing que dependen de la reputación del dominio fallan, ya que los mensajes provienen de una fuente auténtica.

- Responsabilidad compartida: El ataque plantea preguntas sobre si las grandes tecnológicas están haciendo lo suficiente para prevenir el abuso de sus propias herramientas empresariales.

🧠 Qué pueden hacer las empresas para protegerse

Aunque Meta debe reforzar sus mecanismos de control, las organizaciones pueden reducir significativamente su riesgo adoptando medidas proactivas:

- Capacitar a los empleados: Enseñar a reconocer mensajes sospechosos, incluso si provienen de dominios confiables.

- Usar autenticación multifactor (MFA): Así, aunque se filtren las credenciales, los atacantes no podrán acceder fácilmente.

- Implementar detección basada en IA: Las soluciones modernas pueden identificar comportamientos anómalos en lugar de depender solo del dominio del remitente.

- Verificar manualmente: Nunca hacer clic directamente en enlaces de correos electrónicos. Es mejor ingresar a Meta Business Suite desde la web oficial.

Check Point ha actualizado su sistema SmartPhish, capaz ahora de detectar y bloquear este tipo de ataques que abusan de dominios legítimos.

🚨 El futuro del phishing: más confianza, más peligro

La tendencia es clara: los ciberdelincuentes están dejando atrás los correos evidentes con errores ortográficos y dominios falsos. En su lugar, están utilizando plataformas legítimas como armas de ingeniería social.

El desafío para la ciberseguridad en 2025 será detectar ataques que parecen completamente auténticos, reforzando la educación del usuario y adoptando un enfoque de defensa basado en comportamiento, contexto e intención.

El caso de Meta Business Suite demuestra que ninguna plataforma es inmune al abuso. La confianza, uno de los mayores activos de las marcas tecnológicas, se ha convertido también en su punto más vulnerable. Para las pymes que dependen de estas herramientas, la prevención y la educación siguen siendo la mejor defensa frente a un enemigo que cada vez imita mejor la realidad digital.